2要素認証(2FA)

2FAとは何か、どのような仕組みか

クラウドアプリケーションへのアクセスを制御しなければ、組織はセキュリティ侵害の危険に晒されます。攻撃者は容赦しません。特権ユーザを含む全員を狙って詐欺やフィッシング、ソーシャルエンジニアリングといった不正を働き、組織に侵入するために必要な情報を入手します。侵入後は、特権を昇格させる機会や適当なリソースを探ります。2FAソフトウェアソリューションを全ユーザに導入することで、攻撃を阻止し、企業データを保護できます。

2要素認証とは

2要素認証製品を使うことで、セキュリティをさらに強化できます。ユーザは通常、メールアドレスとパスワードなど単純な資格情報を提供することでIDを証明するよう求められます。2つ目の要素(2F)を使用すると、物理的なトークン(カードなど)や本人のみが知っている追加の秘密など、追加の認証手段を提供するようユーザに求めることで、不正アクセスからの保護をさらに強化できます。

米規制当局では、以下の認証要素が認められています。

ユーザが知っていること - パスワードまたはPINコード

ユーザが持っているもの - スマートカード、USBキー、PKI(公開鍵インフラストラクチャ)証明書、または携帯電話

人体の一部 - 生体的な特徴(指紋や声など)

サポートされている認証要素

- ブラウザPKI証明書

- RSA SecurID

- Symantec VIP Access

- Yubico Yubikey(USBキー)

- Google Authenticator

2FAによる安全性強化の仕組み

追加の認証要素により、たとえパスワードを知っていても犯罪者はアカウントにサインインできません。パスワードは安全だと考えるかもしれませんが、パスワードはさまざまな手段で侵害される可能性があります。多くのユーザは覚えやすいパスワードを選択し、複数のアプリケーションで使い回しています。そのユーザの知人であれば、ペットの名前、出生地、または重要な日付を推測することは簡単です。肩越しに盗み見すれば、誰でもパスワードを読み取れます。最後に、ログイン資格情報を侵害できる、さらに巧妙なテクニックがキーロガーです。これにより、すべてのキーストロークが記録され、サードパーティに送信されます。

認証にパスワードだけでなく、例えばデジタル証明書が格納されているUSBトークンなども必要とされる場合、犯罪者がアカウントにサインインするためには資格情報を知っているだけでなく、USBトークンを持っている必要があります。これら両方を持っていなければ不正アクセスは失敗し、セキュリティイベントがトリガーされて、管理者が怪しいログイン試行に気づきます。

強力な認証要素

アプリケーションへのアクセスを保護するための2FAに使用できる、2つ目の認証要素はさまざまです。例えば、次のようなものです。

ワンタイムパスワード(OTP) - 一度のみ使用できる固有のパスワード。これは通常、USBトークンやスマートフォンなどの物理デバイスに格納された秘密に基づいて生成される、短い数字の文字列です。認証時、認証時、このワンタイムパスワードがクラウドサービス内のOTPベンダーのサービスと照合されます。たとえ誰かがパスワードを盗み出したとしても、OTPがなければそのパスワードを使用してログインできません。OneLoginは、OTP機能を無料でソリューションに搭載し、特にリモートアクセスのセキュリティを強化しています。

時間ベースのPIN - 短時間(通常、30~60秒)に入力が必要な一連の数字。PINは、ソフトウェアアプリケーションまたはハードウェアデバイスによって、非常に正確な時計を使用して生成できます。PINが短時間のみ有効であるという事実がセキュリティの鍵となります。

デジタル(PKI)証明書 - 信頼のおける証明機関によって発行されるデジタル証明書がデバイスまたはユーザのブラウザにインストールされます。IDプロバイダは、有効な証明書の存在を確認したり、随時無効にしたりできます。有効な証明書のあるブラウザのみサインインが許可されます。

認証プロセス

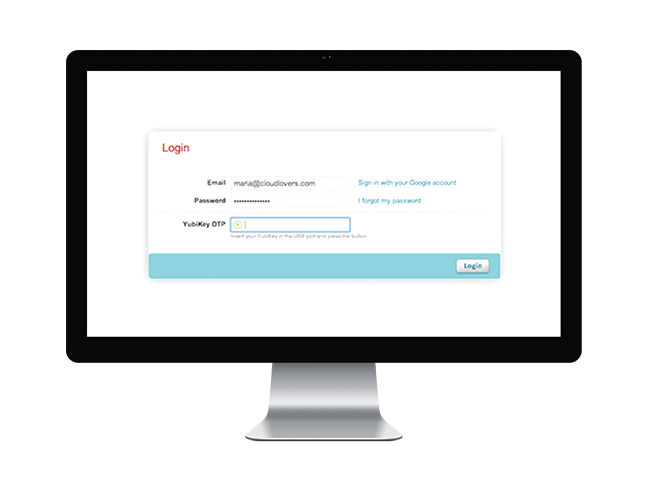

OneLoginのクラウドベースの2要素認証サービスプロセスは明快です。ユーザはまず、ユーザ名とパスワードを使用して認証を受けます。OneLoginによってユーザが検索され、追加の認証要素が必要であれば、その要素を入力するようログインページで求められます。

YubiKeyのボタンを押すだけで、生成されたワンタイムパスワードがブラウザの入力フィールドに直接送信されるので、煩わしく間違いやすい入力が不要です。その後OneLoginで、a)そのYubiKeyがアカウントにアクセスしようとしているユーザに属していること、b)入力されたコードが以前に使用されていないことが検証されます。

YubicoのスマートなUSBキーは、クライアントソフトウェアを必要とせずにWindows、Mac、およびLinuxで使用できます。キーのボタンを押すと固有のワンタイムパスワードが生成され、自動的にブラウザに入力されます。

Symantec VIP Accessは、iPhone、Android、Windows Mobile、およびBlackberryなど、数百もの携帯電話でサポートされています。30秒ごとに新しい6桁のPINが生成され、その有効期間は1分のみです。